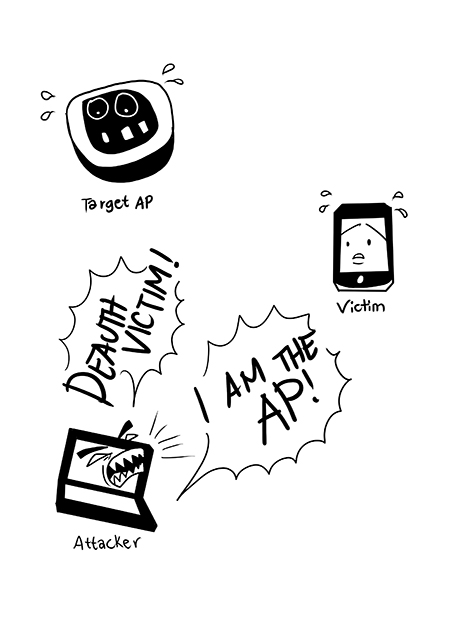

Es ermöglicht dem Angreifer einen "Fake Access Point" (Attacker/WifiPhisher) bzw. ein "Honeypot" zu starten, das dem zu angreifenden WLAN (Target AP) ähnelt, jedoch nicht mit einem Passwort versehen ist.

Der Nutzer des Target AP (Victim) wird von WifiPhisher daran gehindert (deauth packets) sich zum eigentlichen WLAN-Router (Target AP) zu verbinden (client deauthentication).

Der Angreifer zwingt mit diesem Tool sozusagen das Victim bzw. den zu angreifenden WLAN-Nutzer dazu den falschen WLAN-"Router" (Attacker) zu nutzen und gibt vor der eigentliche WLAN-Router zu sein.

In der Theorie bleibt dem Victim also im Grunde nichts übrig als sich zum Fake Access Point zu verbinden, da es ja keine Verbindung zum echten WLAN-Router aufbauen kann. Sobald das Victim sich nun einmal zum WLAN-Router verbunden hat und eine Webseite auruft, kann ihm der Angreifer je nach Wahl diverse Phishing-Seiten anzeigen, um so an sein WLAN-Passwort zu gelangen. Man könnte dem Victim über die Phishing-Seite auch einen Trojaner/Keylogger als aktualisiertes Firmware für den Router unterjubeln.

Beispiel einer Phishing-Seite:

Englische Anleitung zum Einsetzen von WifiPhisher unter KaliLinux:

Anmelden

Anmelden Benutzerkonto erstellen

Benutzerkonto erstellen

Nach oben

Nach oben Melden

Melden

Tutorials

Tutorials

Leaks

Leaks

Hacking & Security

Hacking & Security